Компьютер Роутер

Разработчики зловредного программного обеспечения ищут все новые пути заражения компьютеров. Цель — похищение данных, шифрование файлов с требованием «выкупа», демонстрация сторонней рекламы, клики по которой приносит киберпреступникам деньги. Недавно специалисты по информационной безопасности из компании Proofpoint обнаружили именно такое ПО. Причем вместо браузера или операционной системы оно заражает роутеры. Называется новинка DNSChanger EK.

Разработчики зловредного программного обеспечения ищут все новые пути заражения компьютеров. Цель — похищение данных, шифрование файлов с требованием «выкупа», демонстрация сторонней рекламы, клики по которой приносит киберпреступникам деньги. Недавно специалисты по информационной безопасности из компании Proofpoint обнаружили именно такое ПО. Причем вместо браузера или операционной системы оно заражает роутеры. Называется новинка DNSChanger EK.

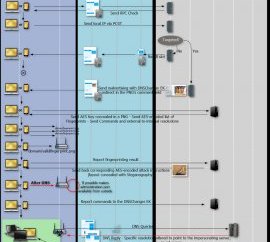

Схема работы киберпреступников относительно простая. Они покупают рекламу на популярных сайтах, и внедряют в эту рекламу скрипт, где используется WebRTC запрос к серверу Mozilla STUN. Цель — определение локального IP пользователя, зашедшего на сайт с зараженными рекламными банерами.

Схема работы киберпреступников относительно простая. Они покупают рекламу на популярных сайтах, и внедряют в эту рекламу скрипт, где используется WebRTC запрос к серверу Mozilla STUN. Цель — определение локального IP пользователя, зашедшего на сайт с зараженными рекламными банерами.

Если публичный адрес уже известен или не находится в промежутке целей, то пользователю показывают обычный баннер от сторонней рекламной сети. Если нужно действовать (то есть, если работу сети обеспечивает роутер), то в этом случае JavaScript, привязанный к рекламе, берёт из поля комментария изображения PNG код HTML и открывает лэндинг DNSChanger EK.

Поддельная реклама, которая перенаправляет запрос пользователя на сервера злоумышленников

С этого момента начинает работать уже эксплоит. Если роутер пользователя уязвим (это определяется в автоматическом режиме), его браузеру отсылается файл изображения со встроенным при помощи стеганографии ключом шифрования AES. Ключ позволяет скрипту в «отравленной» рекламе декодировать трафик, который ПК жертвы получает от эксплоита. При этом все операции киберпреступников шифруются, чтобы не показать подноготную процесса специалистам по информационной безопасности.